تحليل الهجمات السيبرانية وأفضل الممارسات للوقاية

نظرة شاملة على تهديدات العصر الرقمي وأساليب الحماية المتطورة

أهم الرؤى الرئيسية

- فهم شامل للتهديدات: تحديد أنواع الهجمات وتقييم أهدافها وطرق تنفيذها.

- أساليب الحماية: اعتماد ممارسات أمنية مثل التحديث المنتظم، المصادقة الثنائية، والتشفير.

- التقييم والاستجابة المستمرة: تحليل المخاطر وتحديث استراتيجيات الدفاع من خلال اختبارات الاختراق والمراقبة الدائمة.

مقدمة

في ظل التطور التكنولوجي المتسارع والعالم الرقمي المتزايد التعقيد، أصبح تحليل الهجمات السيبرانية من القضايا الحيوية التي يجب على الحكومات والشركات والمؤسسات التعامل معها بجدية. تتعدد أنواع الهجمات السيبرانية وأهدافها، مما يتطلب تفهماً دقيقاً للطريقة التي يتم بها تنفيذ هذه الهجمات والأساليب المثلى للتصدي لها. تهدف هذه المقالة إلى تقديم تحليل مفصل للهجمات السيبرانية وتصنيفها، بالإضافة إلى تسليط الضوء على أفضل الممارسات للوقاية منها وضمان الحفاظ على أمن المعلومات والأنظمة الرقمية.

تحليل الهجمات السيبرانية

تصنيف وأنواع الهجمات السيبرانية

تُصنف الهجمات السيبرانية إلى عدة أنواع بحسب أهدافها وأساليب تنفيذها. ومن أهم هذه الأنواع:

1. هجمات حجب الخدمة – DoS وDDoS

تستهدف هجمات حجب الخدمة إغراق الخوادم أو الشبكات بحركة مرور زائدة مما يؤدي إلى توقفها عن العمل. تتراوح هذه الهجمات من محاولات فردية (DoS) إلى هجمات موزعة (DDoS) تنفذ باستخدام شبكات من الأجهزة المخترقة (Botnets) لإحداث تأثير أوسع.

2. هجمات البرمجيات الخبيثة

تتضمن البرمجيات الخبيثة فيروسات، ديدان، أحصنة طروادة، وبرمجيات فدية (Ransomware). الهدف من هذه الهجمات غالباً هو سرقة البيانات أو تشفيرها وطلب فدية لاسترجاعها، ويمكن أن تسبب دماراً في الأنظمة البنية التحتية الرقمية.

3. هجمات الفدية – Ransomware

تُعتبر هجمات الفدية من أخطر أنواع الهجمات السيبرانية؛ إذ يقوم المهاجم بتشفير بيانات الضحية ويطالب بدفع فدية لفك التشفير. هذا النوع من الهجمات أثّر بشكل كبير على العديد من المؤسسات، مما يجبرها على مراجعة استراتيجيات النسخ الاحتياطي والأمن السيبراني.

4. هجمات التجسس السيبراني

تهدف هجمات التجسس الإلكتروني إلى جمع معلومات حساسة وسرية، سواء لأغراض تجارية أو سياسية أو عسكرية. يمكن لهذه الهجمات أن تتضمن أنشطة سرقة معلومات من قواعد البيانات الحساسة والتجسس على الاتصالات من خلال تقنيات متطورة.

5. هجمات الاختراق

تشمل هجمات الاختراق محاولات الوصول إلى الأنظمة والشبكات بوسائل غير مصرح بها، وذلك بهدف تعديل المعلومات أو سرقتها. تتطلب هذه الهجمات تحليل دقيق للثغرات الأمنية والتسلل عبر نقاط ضعف موجودة في الأنظمة.

الأهداف والجهات المستهدفة

تختلف أهداف الهجمات السيبرانية وتشمل عادةً:

- سرقة المعلومات الحساسة: حيث يسعى المهاجمون للحصول على بيانات سرية مثل المعلومات المالية والشخصية، كما يمكن استغلال هذه البيانات لأغراض تجارية أو سياسية.

- تعطيل العمليات: من خلال إصابة الأنظمة بالبرمجيات الخبيثة أو تنفيذ هجمات حجب الخدمة، مما يؤدي إلى توقف الخدمات الحيوية وإخلال العمليات.

- التجسس الصناعي: حيث تستهدف الشركات الكبرى أو المؤسسات الحكومية بهدف الحصول على أسرار تجارية أو معلومات استراتيجية.

- تخريب البنية التحتية: مثل الهجمات التي تستهدف منشآت النفط أو الخدمات المالية لتشتيت الأنظمة وخلق حالة من الفوضى.

تحليل آليات وأساليب الهجوم

يعتمد تحليل الهجمات السيبرانية على عدة خطوات أساسية تساعد في فهم كيفية تنفيذ الهجمات، وتحديد نقاط الضعف في الأنظمة، والتخطيط للإستجابة لها. تشمل هذه الخطوات:

- تحديد المصدر: تتبع عناوين IP وتحليل السجلات لاكتشاف مصدر الهجوم، مما يساعد في تحديد إذا ما كانت الهجمة جزءاً من حملة أوسع.

- فحص أساليب الهجوم: دراسة طريقة الاختراق أو استخدام البرمجيات الخبيثة للتعرف على الثغرات المستغلة والعمل على سدها.

- تقييم الأضرار: تقدير مدى الضرر الذي لحق بالأنظمة والبيانات، إضافة إلى تقييم أثر الهجمة على العمليات التجارية والخدمات الحيوية.

- التحليل النمطي: تحليل الأنماط المتكررة في الهجمات لتحديد التقنيات والاستراتيجيات المستخدمة من قبل المهاجمين، مما يسهم في تطوير أساليب دفاعية مبتكرة.

القطاعات الأكثر عرضة للهجمات

يؤثر الهجوم السيبراني في مجموعة متنوعة من القطاعات الحيوية، نذكر منها:

- القطاع المالي: حيث تتعرض المؤسسات البنكية وشركات التأمين لأخطر الهجمات نظرًا لقيمة المعلومات والبيانات المالية التي تتداولها.

- قطاع النفط والطاقة: نظراً للأهمية الاستراتيجية لهذه القطاعات، تكون هدفاً أساسياً للهجمات التي تهدف إلى إحداث اضطرابات كبيرة.

- البنية التحتية الحيوية: مثل شبكات النقل والاتصالات والمرافق الحيوية الأخرى، التي تعتمد عليها الدولة في تقديم الخدمات الأساسية.

- الشركات التكنولوجية: التي تُعدّ مراكزاً لتخزين البيانات الحساسة وتطوير الابتكارات الرقمية.

أفضل الممارسات للوقاية من الهجمات السيبرانية

التحديثات والتصحيحات الأمنية

من أهم الأسس التي تساهم في حماية الأنظمة ضد الهجمات السيبرانية هو الحفاظ على تحديث البرمجيات والأنظمة بانتظام. يتضمن ذلك:

- تحديث الأنظمة: ضرورة تثبيت آخر التحديثات والتصحيحات الأمنية لإغلاق الثغرات التي قد يستغلها المهاجمون.

- تحديث التطبيقات: الحرص على أن تكون التطبيقات المستخدمة مُحدثة لتفادي أي ثغرات أمنية في البرمجيات.

إدارة الهويات والمصادقة الثنائية

تُعتبر إدارة الهوية والمصادقة الثنائية من الركائز الأساسية لتأمين الوصول إلى الأنظمة:

- المصادقة الثنائية: إضافة طبقة أمان إضافية باستخدام المصادقة الثنائية تمنع الوصول غير المصرح به حتى عند تسريب كلمة المرور.

- كلمات المرور المعقدة: ضرورة استخدام كلمات مرور قوية ومختلفة لكل تطبيق أو نظام، مع تشجيع تغييرها بشكل دوري.

استخدام أدوات وبرامج الحماية

يعد استخدام برامج الحماية المناسبة من أهم الخطوات للتصدي للبرمجيات الخبيثة والهجمات السيبرانية. تشمل هذه الأدوات:

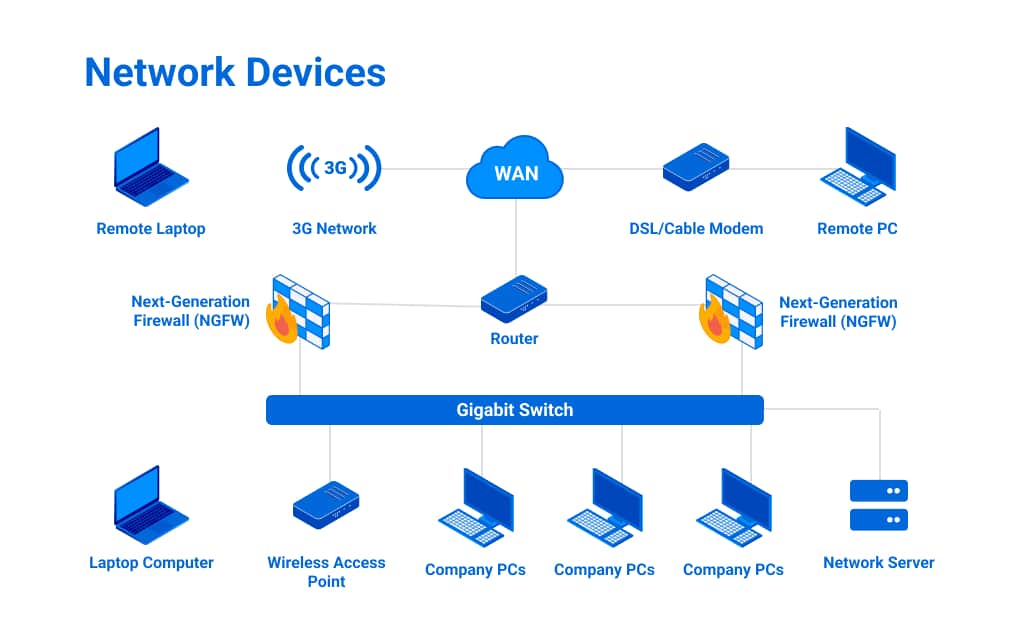

- جدران الحماية: تعمل على تصفية حركة المرور الواردة والصادرة، مما يحمي الشبكة من الهجمات المحتملة.

- برامج مكافحة الفيروسات: تساعد في اكتشاف والتصدي للبرمجيات الخبيثة من خلال المسح الدوري للأجهزة والتحديث المستمر لقواعد البيانات.

- التشفير: يعتمد تشفير البيانات على تحويلها إلى صيغة غير قابلة للقراءة، مما يمنع الوصول غير المصرح به إليها عند التخزين أو النقل.

التدريب والتوعية الأمنية

يعتبر تدريب الموظفين وتوعية المستخدمين حول أساليب الهجوم السيبراني واحترام أفضل ممارسات السلامة الرقمية أحد أهم المحاور في استراتيجيات الحماية:

- برنامج التوعية: إجراء جلسات تدريبية ودورات دورية لتعريف الموظفين بآخر أساليب الهجمات وطرق الوقاية منها.

- التعليم المستمر: تشجيع التعلم الذاتي ومتابعة أحدث التوجهات الأمنية عبر المؤتمرات والمقالات المهنية.

المراقبة والتحليل المستمر

إن تحليل النشاط السيبراني المستمر يُمكن المؤسسات من اكتشاف التهديدات مبكرًا والحد من تأثيرها. تتضمن الإجراءات المتبعة في هذا السياق:

- المراقبة الشبكية: استخدام أدوات تحليل حركة البيانات لرصد النشاط غير المعتاد داخل الشبكة.

- اختبارات الاختراق: إجراء اختبارات دورية لمحاكاة الهجمات على الأنظمة بهدف الكشف المبكر عن نقاط الضعف ومعالجتها.

- الحلول القائمة على الذكاء الاصطناعي: اعتماد التقنيات الحديثة التي تستخدم الذكاء الاصطناعي لتحليل البيانات واكتشاف الأنماط التي قد تشير إلى هجمة محتملة.

التخطيط للطوارئ وخطط الاستجابة للحوادث

إن وضع خطة استجابة للحوادث يُعد بمثابة شبكة أمان في حال وقوع هجمة سيبرانية. تشمل هذه الاستراتيجية:

- خطة الاستجابة: إعداد إجراءات واضحة للتعامل مع الحوادث، من اكتشاف الهجمة وحتى استعادة نظم المعلومات.

- التواصل السريع: تحديد فرق داخلية وخارجية لإدارة الأزمات وضمان التواصل الفوري في حالات الطوارئ.

- التعافي من الكوارث: تصميم خطط للتعافي من الأضرار التي قد تترتب على الهجمات، بما يشمل استعادة البيانات والعمليات الحيوية.

الاستفادة من الخبراء والشركاء الأمنيين

لضمان أعلى مستوى من الأمان، تعتبر الاستعانة بالخبراء في مجال الأمن السيبراني خطوة استراتيجية، حيث يمكن:

- الاستعانة بمستشارين متخصصين: مراجعة الأنظمة الأمنية مع المتخصصين لتحديد الثغرات والاحتياجات.

- الاستثمار في الدعم الخارجي: تعزيز القدرات الداخلية بالمصادر والخبرات الخارجية لتقديم استشارات متقدمة في مجال الأمن.

جدول مقارنة لأنواع الهجمات وأدوات الحماية

| نوع الهجوم | الأهداف الأساسية | أدوات الحماية المناسبة |

|---|---|---|

| حجب الخدمة (DoS/DDoS) | تعطيل الخدمات والتسبب في توقف الأنظمة | جدران الحماية، أدوات مراقبة الشبكة، أنظمة التصدي لهجمات DDoS |

| البرمجيات الخبيثة | سرقة المعلومات أو تدمير الأنظمة | برامج مكافحة الفيروسات، التشفير، التحديثات الدورية |

| الفدية (Ransomware) | تشفير البيانات وطلب فدية | النسخ الاحتياطي المنتظم، برامج مكافحة الفدية، التحديثات الأمنية |

| التجسس السيبراني | جمع المعلومات الحساسة لأغراض سرية | المصادقة الثنائية، التشفير، مراقبة الأنشطة |

| الاختراق | سلسلة الهجمات للوصول غير المصرح به | تحليل الثغرات، اختبارات الاختراق، أدوات التحكم بالهوية |

دراسة حالات وأمثلة عملية

لتوضيح أهمية التحليل الشامل للهجمات السيبرانية، نستعرض بعض الحالات العملية التي أظهرت نقاط الضعف الكبرى في الأنظمة وكيف ساهمت الممارسات الأمنية الفعالة في الحد من الضرر:

حالة مؤسسة مالية

تعرضت إحدى المؤسسات المالية لهجمة فدية أدت إلى تشفير بيانات حساسة لعملائها. ومن خلال تحليل الهجمة، تبين أن أهم نقطة ضعف كانت في التحديث الدوري للبرمجيات واستخدام كلمات مرور ضعيفة. بعد الحادث، قامت المؤسسة بتطبيق عدة استراتيجيات منها:

- تنفيذ برنامج شامل للتحديثات الأمنية وتطبيق التصحيحات.

- تفعيل المصادقة الثنائية واستخدام إدارة هوية متقدمة.

- تنظيم حملات توعية دورية للموظفين حول الوقاية من رسائل البريد الإلكتروني الاحتيالية.

حالة شركة تكنولوجية

تعرضت إحدى الشركات التكنولوجية لهجمة من نوع البرمجيات الخبيثة التي حاولت الاستيلاء على بيانات الحوسبة السحابية. كانت الهجمة نتيجة لاستغلال ثغرة في أحد التطبيقات القديمة. قامت الشركة بعد اكتشاف الهجمة بما يلي:

- إجراء تحليل شامل لتحديد مصدر الثغرة.

- تحديث التطبيق وإجراء اختبارات اختراق دورية.

- توظيف أدوات مراقبة مدعومة بالذكاء الاصطناعي لتحليل حركة الشبكة.

حالة بنية تحتية حكومية

كانت إحدى الهيئات الحكومية هدفاً لهجوم سيبراني معقد استهدف تعطيل الخدمات الحيوية، حيث تم استغلال نقاط ضعف في نظام إدارة البيانات. استجابة السلطات تضمنت:

- تنسيق استجابة سريعة بمشاركة خبراء الأمن السيبراني.

- تنفيذ خطط استجابة للطوارئ والتعافي من الهجمات بسرعة.

- تعزيز الإجراءات الأمنية عبر تطبيق جدران حماية متقدمة ونظم مراقبة مستمرة.

التحديات المستقبلية وآفاق التطور

مع استمرار التطور التكنولوجي وابتكار أساليب هجومية جديدة، تواجه الجهات الأمنية تحديات متزايدة تتطلب التكامل بين التقنيات الحديثة واستراتيجيات الدفاع القوية. من بين هذه التحديات:

صعوبة التنبؤ بالهجمات

تتسم الهجمات السيبرانية بالمرونة والتكيف، فالجهات المهاجمة تعمل باستمرار على ابتكار طرق جديدة لتجاوز العقبات الأمنية. يؤدي ذلك إلى صعوبة التنبؤ بالهجمات المستقبلية، مما يتطلب متابعة دائمة وتحليل مستمر لأنماط التهديد.

تطور الذكاء الاصطناعي والتعلم الآلي

يسهم الذكاء الاصطناعي والتعلم الآلي في تعزيز قدرات الدفاع السيبراني عبر تحليل كميات كبيرة من البيانات واكتشاف الأنماط غير المعتادة. وفي الوقت نفسه، يمكن للمهاجمين استغلال هذه التقنيات لابتكار هجمات أكثر تعقيداً. لذا، يعد الاستثمار في تقنيات الذكاء الاصطناعي أحد أهم الاتجاهات المستقبلية للحفاظ على الأمان.

تزايد تهديدات الإنترنت للأشياء (IoT)

مع انتشار الإنترنت للأشياء وتزايد عدد الأجهزة المتصلة بالشبكات، تظهر تحديات إضافية في حماية نقاط الضعف المحتملة في هذه الأنظمة. يتطلب تأمين هذه الأجهزة تطوير استراتيجيات متخصصة تشمل تحديثات أمنية منتظمة وطرق تشفير متطورة.

أهمية التعاون الدولي والشراكات الأمنية

نظراً للطابع العالمي للهجمات السيبرانية، يعتبر التعاون الدولي وتبادل المعلومات بين الدول والمؤسسات أمرًا حيويًا في مكافحة هذه التهديدات. يُستفاد من الشراكات الأمنية عبر:

- مشاركة المعلومات: تبادل البيانات حول الهجمات وتقنيات الاختراق يساعد في تعزيز الأمان العام عبر الشبكات الدولية.

- التنسيق بين الجهات الأمنية: التعاون الوثيق بين السلطات والمختصين يمكن أن يقلل من أوقات الاستجابة عند حدوث الهجمات.

- الاستجابة المشتركة للحوادث: العمل عبر الحدود لتقديم دعم فني وقانوني سريع يسهم في احتواء الآثار السلبية للهجمات.

دور التشريعات والسياسات التنظيمية

تلعب التشريعات والسياسات التنظيمية دورًا رئيسيًا في تحديد إطار الأمان الرقمي. من خلال سن قوانين صارمة وتشجيع الشركات على اتباع معايير عالية، يمكن تقليل احتمالية وقوع الهجمات السيبرانية. ومن النقاط الهامة في هذا السياق:

معايير الأمان العالمي

تُعد المعايير الدولية في مجال الأمان السيبراني إطارًا لتوحيد استراتيجيات الحماية وتحديد مستوى الأمان المطلوب. يساهم الالتزام بهذه المعايير في:

- ضمان توافق الأنظمة مع المتطلبات الأمنية العالمية.

- التقليل من الفجوات الأمنية التي قد يستغلها المهاجمون.

سياسات حماية البيانات

تدعو السياسات الحديثة إلى تعزيز حماية البيانات الحساسة من خلال تطبيق إجراءات صارمة للتخزين والنقل، مما يضمن بقاء المعلومات بعيدة عن متناول الجهات غير المصرح لها.

الجوانب الفنية والإدارية لتحليل الهجمات

يعد التكامل بين الإجراءات الفنية والإدارية أمرًا أساسيًا لتحقيق أمن معلوماتي شامل. يفيد ذلك في اكتشاف الثغرات الأمنية بسرعة والاستجابة بفعالية، حيث يتم اعتماد:

- الإجراءات الفنية: مثل استخدام أدوات مسح الشبكة وبرامج التحليل الأمني.

- الإجراءات الإدارية: كإعداد سياسات داخلية وإجراءات واضحة لإدارة الأزمات والاستجابة للحوادث.

التقييم المستمر وإدارة المخاطر

يعتمد تحليل المخاطر على مراجعة دورية لنقاط الضعف الموجودة في الأنظمة والتأكد من تنفيذ الإجراءات الوقائية بالشكل الأمثل. تُستخدم البيانات المُجمعة من الاختبارات لتحديد مستوى الخطر وتصنيف المناطق الأكثر تعرضاً للهجمات.

أدوات التحليل والتقييم المتقدمة

يوجد اليوم عدد من الأدوات والتقنيات المتطورة التي تُستخدم لتحليل الهجمات السيبرانية مثل:

- أدوات تحليل حركة الشبكة وتحديد الأنماط غير الاعتيادية.

- برمجيات إدارة الهوية والوصول وتحليلها.

- نظم كشف التسلل (IDS) ونظم منع التسلل (IPS) التي تعمل بالتكامل مع الذكاء الاصطناعي.

خاتمة واستنتاجات

يتضح من خلال هذا التحليل أن الهجمات السيبرانية تشكل تهديداً متزايداً في عصرنا الرقمي إذ تتنوع أساليبها وأهدافها وتتجه نحو استهداف المعلومات الحساسة والبنية التحتية الحيوية. يُعزى ذلك إلى الطبيعة المتطورة للمهاجمين الذين يستغلون الثغرات في الأنظمة والمسارات غير المحمية. وللتصدي لهذه التحديات يتعين على المؤسسات اعتماد استراتيجيات أمنية متكاملة تجمع بين الإجراءات الفنية والإدارية.

تظهر أفضل الممارسات في مجال الأمن السيبراني من خلال التحديث المستمر للبرمجيات، وتفعيل أنظمة المصادقة الثنائية، واستخدام الأدوات المتطورة مثل جدران الحماية وبرمجيات مكافحة الفيروسات والتشفير. تُعدّ أيضاً أهمية التدريب والتوعية الأمنية حجر الزاوية في تعزيز قدرة الموظفين على اكتشاف والتعامل مع التهديدات. لا شك أن إدارة الهويات والمراقبة المستمرة لتحليل الأنشطة عبر الشبكات تشكل ركيزة أساسية في الكشف المبكر عن الأنماط المشبوهة.

علاوة على ذلك، فإن التعاون الدولي وتبادل الخبرات بين الجهات الأمنية يسهم بشكل كبير في تعزيز الدفاعات السيبرانية على المستوى العالمي، خاصةً في ظل الاعتماد المتزايد على تقنيات الذكاء الاصطناعي التي تتيح استغلال البيانات بشكل دقيق. كما يُعزز إطار السياسات التنظيمية والتشريعات لجو عام من الثقة بأن الأنظمة مُقدرة على مواجهة التهديدات المتطورة.

وأخيراً، يظهر جلياً أن المستقبل سيشهد تحديات جديدة مع انتشاره لتقنيات الإنترنت للأشياء والتنافس المتزايد بين المهاجمين والمختصين في مجال أمن المعلومات. بالتالي فإنه من الضروري إقامة بنية تحتية أمنية قوية، تواكب التطور التكنولوجي، وتوفر آليات استجابة سريعة للمخاطر السيبرانية لضمان استمرارية الخدمات.

المراجع

- Analysis of Major Cyber Attacks - 2BOnline

- تحليل الهجمات السيبرانية الكبرى - RMG

- تحليل شامل لأمان الشبكات - IT Solutions

- أفضل ممارسات الحماية – Hsoub

- تقييم المخاطر السيبرانية - Bakkah

المقترحات والبحوث ذات الصلة

Last updated February 22, 2025