Desvelando el Poder de IPsec: El Escudo Inquebrantable para la Seguridad Empresarial

Protege tus datos más valiosos con una comprensión profunda de cómo IPsec fortalece las VPNs corporativas.

Puntos Clave

- IPsec es una suite de protocolos fundamental que opera en la capa de red para asegurar las comunicaciones IP.

- Ofrece confidencialidad (encriptación), integridad (hash) y autenticación (PSK/certificados) robustas.

- Es esencial para las VPNs empresariales, permitiendo conexiones seguras de sitio a sitio y acceso remoto confiable.

Objetivos de Seguridad y la Imperiosa Necesidad de una VPN en la Empresa

En el panorama digital actual, las empresas enfrentan desafíos de seguridad en constante evolución. Los objetivos primordiales de la seguridad en el ámbito corporativo se centran en garantizar la confidencialidad, integridad, disponibilidad y autenticación de los datos. Una Red Privada Virtual (VPN) se convierte en una herramienta indispensable para alcanzar estos objetivos, extendiendo de forma segura la red local (LAN) de una empresa sobre la red pública de Internet. Esto es vital para proteger la información sensible y el tráfico de red contra accesos no autorizados y ataques cibernéticos, especialmente en escenarios de teletrabajo o cuando se conectan múltiples sedes.

Las VPNs proporcionan un "túnel" cifrado, asegurando que los datos que transitan por redes públicas sean privados e inalterables. Sin una VPN, las comunicaciones empresariales estarían expuestas a riesgos como la intercepción de datos, la manipulación de información y el espionaje, comprometiendo la privacidad de los datos financieros, de clientes o propiedad intelectual.

Análisis de Capacidades de Seguridad en VPNs Empresariales

El gráfico de radar superior ilustra una evaluación comparativa de las capacidades de seguridad que IPsec aporta a las VPNs empresariales, junto con la importancia relativa de cada aspecto en un entorno corporativo ideal. Los valores representan la percepción de fortaleza o necesidad en una escala del 1 al 10, donde un valor más alto indica una mayor capacidad o un requisito más crítico. Como se observa, la confidencialidad, integridad y autenticación son pilares fundamentales, mientras que la compatibilidad y escalabilidad son vitales para la implementación y crecimiento de la red. La complejidad de configuración y el impacto en el rendimiento son factores que, aunque inherentes a tecnologías robustas, deben ser gestionados cuidadosamente para maximizar la eficiencia sin sacrificar la seguridad.

El Pilar de Seguridad: Autenticación y Encriptación con IPsec

IPsec (Internet Protocol Security) es un conjunto de protocolos que opera en la capa de red (Capa 3 del modelo OSI), proporcionando una seguridad integral de extremo a extremo para el tráfico IP. Su funcionalidad principal radica en la capacidad de autenticar el origen de los datos y cifrar el contenido de los paquetes, asegurando que solo los destinatarios autorizados puedan acceder a la información.

Componentes Clave de IPsec para Seguridad

- Encabezado de Autenticación (AH - Authentication Header): Proporciona autenticación e integridad de los datos, garantizando que el paquete no ha sido modificado en tránsito y que proviene de una fuente legítima. No ofrece cifrado.

- Carga de Seguridad Encapsulada (ESP - Encapsulating Security Payload): Es el protocolo más utilizado en IPsec, ya que ofrece tanto cifrado como autenticación. Encapsula el paquete IP original, cifrando su contenido y añadiendo un encabezado y un tráiler para seguridad.

IPsec utiliza algoritmos de cifrado simétricos como AES (Advanced Encryption Standard) de 128 o 256 bits, Blowfish o 3DES, y algoritmos de clave pública como RSA o Curvas Elípticas para el intercambio seguro de claves. Esto asegura que, incluso si el tráfico es interceptado, su contenido permanezca ilegible para terceros no autorizados.

Diagrama que ilustra los componentes de IPsec, incluyendo AH y ESP.

Garantía de la Integridad de los Datos

La integridad de los datos es un aspecto crítico de la seguridad que IPsec aborda de manera robusta. Para asegurar que los datos no sean alterados durante su transmisión, IPsec emplea algoritmos de hash criptográficos como SHA-256 (Secure Hash Algorithm) o SHA-512. Estos algoritmos generan una "huella digital" única (Message Authentication Code - MAC) para cada paquete de datos. Esta huella se calcula en el origen y se transmite junto con los datos.

En el extremo receptor, se recalcula la huella digital del paquete recibido y se compara con la huella original. Si ambas coinciden, se confirma que los datos no han sido modificados de forma maliciosa o accidental durante el tránsito. Cualquier discrepancia resultaría en el descarte del paquete, protegiendo así contra ataques de manipulación de datos y repetición.

Confidencialidad Mediante Cifrado

La confidencialidad es la piedra angular de IPsec, lograda a través del cifrado de los datos en tránsito. Al cifrar los paquetes IP antes de enviarlos a través de una red pública, IPsec asegura que la información sensible sea ilegible para cualquier entidad no autorizada. Esto significa que incluso si un atacante logra interceptar el tráfico, solo verá una secuencia de datos sin sentido, a menos que posea la clave de descifrado correspondiente.

Este proceso protege información crítica como datos financieros, información personal de clientes o secretos comerciales, cumpliendo con regulaciones de privacidad y garantizando la privacidad de las comunicaciones empresariales. La encriptación se aplica principalmente a través del protocolo ESP, que encapsula el paquete IP original y lo cifra por completo.

Proceso de Autenticación con PSK o Certificados Digitales

El proceso de autenticación en IPsec es gestionado por el Protocolo de Intercambio de Claves por Internet (IKE - Internet Key Exchange), que opera en dos fases:

Fase 1 (IKE Fase 1)

Establece una Asociación de Seguridad (SA) segura y autenticada entre los dos puntos finales de la VPN (por ejemplo, un cliente VPN y un servidor VPN). Durante esta fase, se negocian los parámetros de seguridad para el intercambio de claves. Los métodos de autenticación comunes son:

- Clave Pre-Compartida (PSK - Pre-Shared Key): Ambos extremos de la conexión configuran la misma clave secreta de antemano. Es un método sencillo de implementar, adecuado para entornos más pequeños, pero puede ser menos seguro y escalable en redes grandes debido a la gestión manual de claves.

- Certificados Digitales X.509: Utilizan una Infraestructura de Clave Pública (PKI) para verificar la identidad de los extremos. Este método es más robusto, escalable y recomendado para entornos empresariales grandes, ya que la confianza se basa en una Autoridad de Certificación (CA) de terceros o interna.

Fase 2 (IKE Fase 2)

Una vez establecida la SA de Fase 1, se negocian los parámetros de seguridad para el tráfico de datos real que transitará por la VPN (la Asociación de Seguridad IPsec o SA de Fase 2). Aquí se definen los algoritmos de cifrado y autenticación para el tráfico de datos, utilizando protocolos como ESP o AH.

Compatibilidad y Escalabilidad de IPsec

Una de las grandes ventajas de IPsec es su amplia compatibilidad y escalabilidad, lo que lo convierte en una solución viable para diversas necesidades empresariales.

Compatibilidad de IPsec con Diversos Dispositivos

IPsec es un estándar abierto y, por lo tanto, es compatible con una vasta gama de dispositivos y plataformas. Esto incluye sistemas operativos (Windows, Linux, macOS, Android, iOS), routers, firewalls, dispositivos IoT y servidores de distintos fabricantes. Al operar en la capa de red (Capa 3), IPsec es transparente para las aplicaciones, lo que significa que no requiere configuraciones complejas en el software de aplicación y puede proteger cualquier tipo de tráfico basado en IP.

Representación de una VPN empresarial conectando diferentes sedes.

Escalabilidad de IPsec para Diferentes Tamaños de Red

IPsec es altamente escalable y puede adaptarse eficientemente a redes de cualquier tamaño, desde pequeñas oficinas con pocos usuarios hasta infraestructuras corporativas complejas con múltiples sedes y miles de usuarios remotos. Su flexibilidad permite establecer:

- VPNs de sitio a sitio (Site-to-Site VPNs): Conexiones seguras permanentes entre redes geográficamente distribuidas (sucursales, centros de datos).

- VPNs de acceso remoto (Remote Access VPNs): Permiten a usuarios individuales conectarse de forma segura a la red corporativa desde cualquier ubicación.

La arquitectura de IPsec permite la implementación de múltiples túneles y Asociaciones de Seguridad, lo que facilita la expansión de la red sin comprometer la seguridad o el rendimiento, siempre que se planifique y configure adecuadamente la infraestructura de red.

IPsec frente a Otras Tecnologías VPN

Aunque IPsec es un pilar fundamental en el ámbito de las VPNs, existen otras tecnologías con diferentes enfoques y casos de uso. Comprender estas diferencias es crucial para seleccionar la solución más adecuada para cada necesidad empresarial.

Comparación de Protocolos VPN Comunes

| Característica | IPsec | SSL/TLS VPN (ej. OpenVPN) | L2TP/IPsec | WireGuard |

|---|---|---|---|---|

| Capa OSI | Capa 3 (Red) | Capa 4 (Transporte) o Capa 7 (Aplicación) | Capa 2 (Enlace) + Capa 3 (IPsec) | Capa 3 (Red) |

| Enfoque | Seguridad integral de paquetes IP. Ideal para VPNs de sitio a sitio. | Acceso granular a aplicaciones web o recursos específicos. Flexible. | Túneles de Capa 2 sobre IPsec para seguridad. Doble encapsulación. | Alto rendimiento, cifrado moderno, código ligero. |

| Complejidad de Configuración | Moderada a Alta | Moderada | Moderada | Baja |

| Rendimiento | Bueno, pero puede tener sobrecarga por encriptación. | Generalmente bueno, puede variar según la implementación. | Puede ser más lento por doble encapsulación. | Excelente (considerado el más rápido). |

| Casos de Uso | Conexión de sucursales, protección de tráfico entre data centers. | Acceso remoto basado en navegador, acceso a aplicaciones específicas. | Acceso remoto cuando IPsec puro no es viable. | Generalmente uso individual o entornos que priorizan la velocidad. |

| Seguridad | Muy Alta (estándar de la industria). | Muy Alta (depende de la configuración). | Alta (siempre que IPsec esté activo). | Muy Alta (criptografía moderna). |

| Transparencia para Aplicaciones | Sí (opera a nivel de red). | No (puede requerir configuración a nivel de aplicación). | Sí (opera a nivel de red). | Sí (opera a nivel de red). |

Mientras que IPsec es ideal para conexiones de sitio a sitio que requieren un acceso completo a la red, las VPNs SSL/TLS son más flexibles para el acceso remoto de usuarios individuales y el control de acceso granular a aplicaciones. OpenVPN, que utiliza SSL/TLS, es altamente configurable y seguro, a menudo considerado un fuerte competidor de IPsec. L2TP por sí solo no proporciona cifrado, pero combinado con IPsec (L2TP/IPsec) ofrece una solución robusta aunque con posible sobrecarga de rendimiento debido a la doble encapsulación. WireGuard es un protocolo más reciente que destaca por su simplicidad y velocidad, ganando terreno rápidamente.

Aplicaciones Prácticas y Protección de la Información en Tránsito

IPsec es una tecnología versátil con múltiples aplicaciones prácticas en el entorno empresarial moderno, todas ellas enfocadas en la protección de la información.

Ejemplos de Aplicaciones Prácticas de IPsec en Empresas

- Conexión Segura entre Sucursales: Permite a las empresas con múltiples oficinas interconectar sus redes de forma segura a través de Internet, como si estuvieran en una única red privada. Esto es fundamental para el intercambio de datos y recursos entre sedes.

- Acceso Remoto Seguro para Empleados: Aunque SSL VPNs son comunes, IPsec VPNs ofrecen a los trabajadores remotos un acceso completo y seguro a toda la red corporativa, como si estuvieran físicamente en la oficina.

- Protección de Comunicaciones con Servicios en la Nube: Las empresas utilizan IPsec para crear túneles seguros entre su infraestructura local y entornos de nube (públicos, privados o híbridos), protegiendo los datos que se mueven hacia y desde la nube.

- Interconexión Segura de Data Centers: Asegura la comunicación entre centros de datos distribuidos geográficamente, garantizando la integridad y confidencialidad de la información crítica.

- Seguridad para Dispositivos IoT Empresariales: Protege las comunicaciones de dispositivos de Internet de las Cosas (IoT) con la infraestructura central, un aspecto cada vez más relevante.

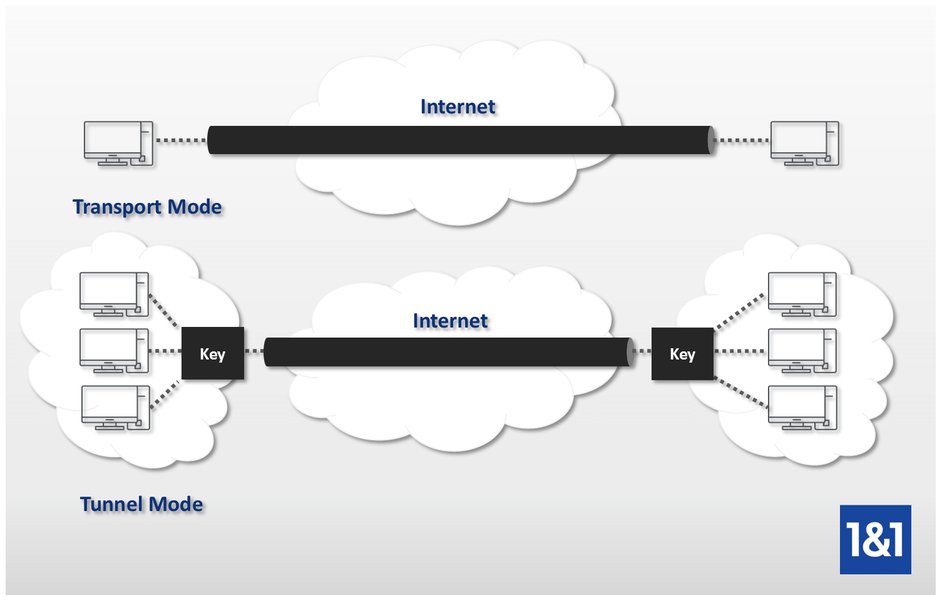

Cómo IPsec Protege la Información en Tránsito

La protección de la información en tránsito es el core de la funcionalidad de IPsec. Cuando se establece una sesión IPsec, los paquetes de datos (que contienen segmentos TCP o datagramas UDP) se encapsulan y se someten a procesos de cifrado y autenticación. En el modo túnel, que es el más común para VPNs, el paquete IP original completo (incluyendo cabecera y carga útil) se cifra y se encapsula dentro de un nuevo paquete IP. Este nuevo paquete se envía a través de la red pública.

Al llegar al destino, el paquete se descifra y desencapsula, revelando el paquete original en su forma segura. Este proceso garantiza que:

- Confidencialidad: Nadie más que el destinatario previsto puede leer los datos.

- Integridad: Los datos no han sido alterados durante el tránsito.

- Autenticación: Los datos provienen de una fuente legítima y no de un impostor.

Casos de Éxito en la Industria y Desafíos de Implementación

IPsec ha demostrado ser una tecnología exitosa en diversos sectores, pero su implementación no está exenta de desafíos que requieren una planificación cuidadosa.

Casos de Éxito de IPsec en la Industria

IPsec es un estándar de la industria y se utiliza ampliamente en sectores que requieren alta seguridad y fiabilidad en sus comunicaciones. Organizaciones financieras, agencias gubernamentales y grandes corporaciones globales confían en IPsec para proteger sus redes críticas y datos sensibles. Por ejemplo, muchos bancos utilizan túneles IPsec para conectar sus sucursales globalmente, garantizando que las transacciones y la información de los clientes viajen de forma segura.

Proveedores de servicios en la nube y grandes empresas tecnológicas también implementan IPsec para asegurar la conectividad entre sus entornos locales y los servicios en la nube, así como para la interconexión de sus centros de datos distribuidos. La capacidad de IPsec para asegurar la interoperabilidad entre firewalls de diferentes proveedores ha sido un factor clave para su adopción generalizada en la industria.

Mapa Mental: La Arquitectura de IPsec en la Empresa Moderna

El mapa mental anterior proporciona una visión estructurada de los diversos aspectos de IPsec en un contexto empresarial, desde sus objetivos de seguridad hasta sus aplicaciones prácticas y los desafíos inherentes a su implementación. Cada nodo representa un concepto clave, y las ramas ilustran las interconexiones y subcategorías, ofreciendo una guía visual para comprender la complejidad y el alcance de IPsec como solución de seguridad.

Posibles Desafíos en la Implementación de IPsec

A pesar de sus beneficios, la implementación de IPsec puede presentar varios desafíos que las empresas deben considerar:

- Complejidad de Configuración: IPsec es una suite de protocolos compleja que requiere un conocimiento técnico especializado para su correcta configuración, lo que puede llevar a errores si no se realiza con pericia.

- Sobrecarga de Rendimiento: Los procesos de cifrado, descifrado, autenticación y encapsulación añaden una sobrecarga computacional que puede afectar la velocidad de la red, especialmente en dispositivos con menor capacidad o en conexiones de alto volumen de tráfico.

- Problemas de Compatibilidad e Interoperabilidad: Aunque IPsec es un estándar, pueden surgir problemas de interoperabilidad entre dispositivos de diferentes fabricantes o versiones de software, requiriendo ajustes finos.

- Bloqueo de Tráfico ESP: Algunos Proveedores de Servicios de Internet (ISP) o firewalls pueden bloquear el tráfico ESP (Encapsulating Security Payload), impidiendo el establecimiento de túneles IPsec.

- Gestión de Claves: La administración de claves, especialmente con PSK en redes grandes, puede ser un desafío logístico y de seguridad. La gestión de certificados digitales, aunque más segura, también añade complejidad a la infraestructura.

- Vulnerabilidades Conocidas: Históricamente, se han identificado vulnerabilidades en implementaciones de IPsec relacionadas con algoritmos de intercambio de claves o configuraciones específicas, lo que subraya la necesidad de mantener los sistemas actualizados.

Evaluación de Costos y Políticas de Seguridad

La implementación de IPsec conlleva una inversión que se justifica por la mejora sustancial en la seguridad, pero es crucial entender los costos asociados y definir políticas claras.

Evaluación de los Costos Asociados con la Implementación de IPsec

Los costos de implementar IPsec en una empresa pueden ser directos e indirectos, y varían según la escala y los requisitos específicos:

- Hardware y Software: Adquisición de firewalls, routers, o dispositivos VPN dedicados que soporten IPsec, así como licencias de software y, en algunos casos, aceleradores de hardware criptográficos.

- Personal Especializado: Los costos de contratación o capacitación de personal con experiencia en configuración y mantenimiento de IPsec, dada su complejidad.

- Ancho de Banda: Aunque IPsec protege los datos, la sobrecarga de cifrado y encapsulación puede incrementar el tamaño de los paquetes, lo que potencialmente requiere un mayor ancho de banda y, por ende, costos adicionales de conectividad.

- Mantenimiento y Soporte: Costos continuos de actualizaciones de software, parches de seguridad, monitoreo y resolución de problemas para asegurar la continuidad y el rendimiento de la VPN.

- Certificados Digitales: Si se opta por la autenticación basada en certificados, habrá costos asociados con la emisión, gestión y renovación de estos certificados por parte de una Autoridad de Certificación.

Si bien la inversión inicial puede ser considerable, los beneficios en términos de protección de datos, cumplimiento normativo y reducción de riesgos de seguridad a largo plazo suelen justificar los costos.

Video Explicativo: Comparativa IPsec vs. SSL VPN

El video titulado "IPSec vs SSL VPN: A Comprehensive Comparison" ofrece una excelente visión general y comparativa entre IPsec y SSL VPN. Es relevante porque detalla las diferencias fundamentales en el protocolo de capa, los enfoques de seguridad y los casos de uso para cada tecnología. Esta comparativa es crucial para las empresas al momento de decidir cuál protocolo VPN se adapta mejor a sus necesidades específicas, ya sea para conexiones de sitio a sitio (donde IPsec brilla) o para acceso remoto basado en aplicaciones (donde SSL VPN puede ser más adecuado). El video profundiza en cómo cada protocolo maneja la pila de red y sus implicaciones para la seguridad y el rendimiento, complementando así la información presentada en este documento.

Definición de Políticas de Seguridad Basadas en IPsec para la Empresa

Una implementación exitosa de IPsec requiere la definición de políticas de seguridad claras y exhaustivas. Estas políticas guían la configuración y gestión de los túneles VPN, asegurando que se alineen con los objetivos de seguridad de la empresa:

- Elección de Modos de Operación: Decidir si se utilizará el modo túnel (para VPNs de sitio a sitio o acceso remoto completo) o el modo transporte (para comunicaciones host-a-host).

- Algoritmos de Cifrado y Hash: Seleccionar algoritmos robustos y actualizados (ej., AES de 256 bits para cifrado, SHA256/SHA512 para hash) para garantizar la confidencialidad e integridad de los datos.

- Métodos de Autenticación: Definir el método de autenticación apropiado (PSK para simplicidad, certificados digitales para mayor seguridad y escalabilidad).

- Políticas de Seguridad (SPD): Configurar las bases de datos de políticas de seguridad para determinar qué tráfico requiere protección IPsec y cómo debe aplicarse.

- Gestión de Claves: Establecer políticas claras para la generación, distribución, almacenamiento, rotación y revocación de claves y certificados.

- Control de Acceso: Integrar IPsec con sistemas de control de acceso para asegurar que solo usuarios y dispositivos autorizados puedan establecer conexiones seguras.

- Monitoreo y Auditoría: Implementar herramientas y procesos para monitorear el rendimiento y la seguridad de los túneles IPsec, auditar registros y detectar posibles incidentes de seguridad.

- Actualización y Parcheo: Mantener los sistemas y el software de IPsec actualizados con los últimos parches de seguridad para mitigar vulnerabilidades conocidas.

Impacto de IPsec en la Eficiencia de la Red

El impacto de IPsec en la eficiencia de la red es una consideración importante que debe ser gestionada para equilibrar seguridad y rendimiento.

Descripción del Impacto de IPsec en la Eficiencia de la Red

IPsec introduce una sobrecarga inherente en la red debido a los procesos criptográficos y la encapsulación de paquetes. Esto puede manifestarse de varias maneras:

- Sobrecarga de Procesamiento: El cifrado y descifrado de datos, junto con la autenticación y la gestión de claves, requieren recursos de procesamiento significativos. Esto puede consumir CPU y memoria en los dispositivos de red (routers, firewalls, servidores VPN), afectando su rendimiento general.

- Aumento del Tamaño de los Paquetes: La encapsulación en el modo túnel de IPsec añade un nuevo encabezado IP y otros campos de seguridad, lo que incrementa el tamaño total de los paquetes. Esto puede llevar a un mayor uso del ancho de banda y, en algunos casos, a la fragmentación de paquetes, lo que a su vez puede degradar el rendimiento.

- Latencia: El procesamiento adicional y el posible aumento del tamaño de los paquetes pueden introducir una ligera latencia en la transmisión de datos. Aunque en redes modernas y con hardware adecuado este impacto suele ser mínimo para la mayoría de las aplicaciones, puede ser perceptible para aplicaciones sensibles a la latencia como voz sobre IP (VoIP) o video en tiempo real.

- Rendimiento en Paquetes Pequeños: IPsec puede ser menos eficiente para la transmisión de un gran número de paquetes de pequeño tamaño, ya que la sobrecarga de seguridad se aplica a cada paquete individualmente.

Para mitigar este impacto, las empresas a menudo utilizan hardware especializado (aceleradores criptográficos o chips ASIC) que descargan las operaciones IPsec de la CPU principal, o configuran algoritmos de cifrado y hash que ofrecen un buen equilibrio entre seguridad y eficiencia.

Preguntas Frecuentes (FAQ)

Conclusión

IPsec es una suite de protocolos fundamental y robusta para la seguridad de las comunicaciones en redes IP, especialmente en el ámbito empresarial. Su capacidad para proporcionar autenticación, integridad y confidencialidad lo convierte en la columna vertebral de las Redes Privadas Virtuales (VPNs), permitiendo a las empresas conectar de forma segura sus sucursales, habilitar el teletrabajo y proteger el tráfico con servicios en la nube. Aunque su implementación puede presentar desafíos como la complejidad de configuración y la posible sobrecarga en el rendimiento, los beneficios en términos de protección de datos y cumplimiento normativo superan ampliamente estas consideraciones. Una planificación cuidadosa, la selección adecuada de algoritmos y métodos de autenticación, y una gestión continua son clave para aprovechar al máximo las capacidades de IPsec y construir una infraestructura de red empresarial resiliente y segura.

Búsquedas Recomendadas

- Implementación de VPN IPsec en entornos multi-nube

- Optimización del rendimiento de IPsec VPN en redes de alta demanda

- Mejores prácticas para la gestión de claves en IPsec empresarial

- Comparativa detallada: OpenVPN vs. WireGuard vs. IPsec para escenarios empresariales