全面解析密钥派生函数(KDF)算法及其Java实现

深入了解KDF算法,选择最佳方案保障信息安全

关键要点

- 多样化的KDF算法选择:包括PBKDF2、Bcrypt、Scrypt、Argon2和HKDF,每种算法针对不同的安全需求。

- 安全性比较与应用场景:Argon2被广泛认为是最安全的选择,适用于高安全性需求的场景。

- 实用的Java实现示例:提供详细的Java代码示例,帮助开发人员快速集成KDF算法。

什么是密钥派生函数(KDF)

密钥派生函数(Key Derivation Function,简称KDF)是一种密码学工具,用于从一个或多个输入源(如密码或主密钥)生成一个或多个安全的密钥。KDF在密码学和信息安全领域中扮演着至关重要的角色,广泛应用于加密、认证和安全通信协议中。

常见的KDF算法

目前,几种主要的KDF算法被广泛使用,每种都有其独特的优势和适用场景:

1. PBKDF2(Password-Based Key Derivation Function 2)

PBKDF2是一种基于密码的密钥派生函数,通过多次迭代哈希函数(如HMAC-SHA256)来生成密钥。它接受四个参数:密码、盐值、迭代次数和所需的密钥长度。

- 优势:实现简单,广泛支持,适用于各种应用场景。

- 劣势:相对较低的抗硬件攻击能力,随着计算能力的提升,其安全性被认为有所下降。

2. Bcrypt

Bcrypt不仅是一种哈希函数,也被用于密钥派生。它通过多次迭代哈希运算,增加了破解的难度。

- 优势:具有抗GPU加速攻击的特性。

- 劣势:其安全性正在逐步下降,因其参数设置限制了扩展性,开始逐步被其他算法取代。

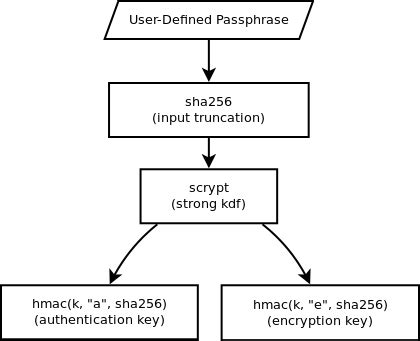

3. Scrypt

Scrypt是一种内存困难的KDF,设计用于防止大规模并行化硬件攻击(如GPU或ASIC)。它通过增加内存使用量,显著提高了攻击成本。

- 优势:高内存消耗提高了对抗并行化攻击的能力,适用于需要高安全性的场景。

- 劣势:相比PBKDF2,资源消耗更高,可能在资源受限的环境中表现不佳。

4. Argon2

Argon2是2015年密码学竞赛(Password Hashing Competition,PHC)的获胜者,目前被认为是最安全的KDF之一。它有三个变种:Argon2i(侧信道攻击优化)、Argon2d(抗暴力攻击优化)和Argon2id(混合优化)。

- 优势:提供了多种参数选择,以平衡时间和内存的使用,具有极高的抗攻击能力。

- 劣势:相对较新,可能在某些特定环境中支持度不如PBKDF2和Scrypt。

5. HKDF(HMAC-based Key Derivation Function)

HKDF通过两步操作——提取和扩展,从输入密钥材料中派生出密钥。它基于HMAC进行计算,适用于从高熵输入中生成密钥。

- 优势:适用于高熵的输入材料,如Diffie-Hellman密钥交换后的共享密钥转换。

- 劣势:主要适用于高熵输入,不适用于低熵密码的处理。

6. 基于SM3的KDF

SM3是中国国家密码标准之一,基于SM3的KDF算法专为符合中国本地安全标准的应用设计,广泛应用于需要遵循中国国家密码要求的场景。

- 优势:符合中国国家加密标准,适用于本地合规需求强的应用环境。

- 劣势:国际支持度较低,主要限于中国国内应用。

KDF算法的安全性比较

在选择适当的KDF算法时,安全性是首要考虑的因素。以下是各主要KDF算法的安全性比较:

| 算法 | 抗攻击能力 | 资源消耗 | 适用场景 |

|---|---|---|---|

| PBKDF2 | 中等,抗硬件攻击能力较弱 | 较低,适用于资源受限环境 | 通用密码派生场景 |

| Bcrypt | 中等,抗GPU攻击能力较强 | 中等 | Web应用密码存储 |

| Scrypt | 较强,内存困难设计 | 较高,内存和CPU消耗大 | 高安全性需求场景 |

| Argon2 | 极高,获奖算法 | 可调,灵活平衡 | 现代高安全性应用 |

| HKDF | 高,适用于高熵输入 | 较低 | 密钥交换后的密钥生成 |

| 基于SM3的KDF | 高,符合国家标准 | 中等 | 需遵循中国国家密码标准的应用 |

KDF算法的Java实现示例

为了帮助开发人员更好地理解和应用不同的KDF算法,以下提供了几种KDF算法的Java实现代码示例:

1. PBKDF2实现

以下是PBKDF2算法在Java中的实现示例:

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.PBEKeySpec;

import java.security.NoSuchAlgorithmException;

import java.security.spec.InvalidKeySpecException;

import java.security.SecureRandom;

import java.util.Base64;

public class PBKDF2Example {

public static void main(String[] args) throws NoSuchAlgorithmException, InvalidKeySpecException {

String password = "mySecurePassword";

byte[] salt = generateSalt();

int iterations = 65536;

int keyLength = 256;

PBEKeySpec spec = new PBEKeySpec(password.toCharArray(), salt, iterations, keyLength);

SecretKeyFactory skf = SecretKeyFactory.getInstance("PBKDF2WithHmacSHA256");

byte[] hash = skf.generateSecret(spec).getEncoded();

String encodedHash = Base64.getEncoder().encodeToString(hash);

System.out.println("Derived Key: " + encodedHash);

}

private static byte[] generateSalt() {

SecureRandom sr = new SecureRandom();

byte[] salt = new byte[16];

sr.nextBytes(salt);

return salt;

}

}

该示例展示了如何使用PBKDF2算法从密码生成派生密钥,包括盐值生成和哈希计算。

2. Scrypt实现

Scrypt算法需要使用第三方库,例如Lambdaworks的Scrypt库。以下是Java中Scrypt的实现示例:

import com.lambdaworks.crypto.SCryptUtil;

public class ScryptExample {

public static void main(String[] args) {

String password = "mySecurePassword";

int N = 16384; // CPU/memory cost factor

int r = 8; // Block size factor

int p = 1; // Parallelization factor

String hashed = SCryptUtil.scrypt(password, N, r, p);

System.out.println("Scrypt Hashed Password: " + hashed);

// 验证密码

boolean isValid = SCryptUtil.check(password, hashed);

System.out.println("Password is valid: " + isValid);

}

}

该示例展示了如何使用Scrypt算法对密码进行哈希及验证。

3. Argon2实现

Argon2在Java中可以通过Argon2-jvm库实现。以下是具体示例:

import de.mkammerer.argon2.Argon2;

import de.mkammerer.argon2.Argon2Factory;

public class Argon2Example {

public static void main(String[] args) {

String password = "mySecurePassword";

Argon2 argon2 = Argon2Factory.create();

try {

// 参数:iterations, memory (KB), parallelism

String hash = argon2.hash(65536, 1 << 12, 2, password);

System.out.println("Argon2 Hash: " + hash);

// 验证密码

boolean isValid = argon2.verify(hash, password);

System.out.println("Password is valid: " + isValid);

} finally {

argon2.wipeArray(password.toCharArray());

}

}

}

该示例展示了如何使用Argon2算法进行密码哈希和验证,同时确保密码在内存中被清理。

4. HKDF实现

HKDF基于HMAC,适用于从高熵输入中导出密钥。以下是Java中HKDF的实现示例:

import javax.crypto.Mac;

import javax.crypto.spec.SecretKeySpec;

import java.security.InvalidKeyException;

import java.security.NoSuchAlgorithmException;

public class HKDFExample {

public static void main(String[] args) throws NoSuchAlgorithmException, InvalidKeyException {

byte[] inputKey = "input key material".getBytes();

byte[] salt = "salt".getBytes();

byte[] info = "context info".getBytes();

int length = 32;

byte[] prk = hkdfExtract(salt, inputKey);

byte[] derivedKey = hkdfExpand(prk, info, length);

System.out.println("Derived Key: " + bytesToHex(derivedKey));

}

private static byte[] hkdfExtract(byte[] salt, byte[] ikm) throws NoSuchAlgorithmException, InvalidKeyException {

Mac mac = Mac.getInstance("HmacSHA256");

SecretKeySpec keySpec = new SecretKeySpec(salt, "HmacSHA256");

mac.init(keySpec);

return mac.doFinal(ikm);

}

private static byte[] hkdfExpand(byte[] prk, byte[] info, int length) throws NoSuchAlgorithmException, InvalidKeyException {

Mac mac = Mac.getInstance("HmacSHA256");

SecretKeySpec keySpec = new SecretKeySpec(prk, "HmacSHA256");

mac.init(keySpec);

byte[] previous = new byte[0];

byte[] output = new byte[0];

int iterations = (int) Math.ceil((double) length / mac.getMacLength());

for (int i = 1; i <= iterations; i++) {

mac.update(previous);

mac.update(info);

mac.update((byte) i);

previous = mac.doFinal();

output = concatenate(output, previous);

}

byte[] result = new byte[length];

System.arraycopy(output, 0, result, 0, length);

return result;

}

private static byte[] concatenate(byte[] a, byte[] b) {

byte[] result = new byte[a.length + b.length];

System.arraycopy(a, 0, result, 0, a.length);

System.arraycopy(b, 0, result, a.length, b.length);

return result;

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for(byte b : bytes){

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

该示例展示了如何使用HKDF从输入密钥材料中派生出所需长度的密钥。

5. 基于SM3的KDF实现

基于SM3的KDF需要使用支持SM3的加密库,如Bouncy Castle。以下是一个基于SM3的KDF实现示例:

import org.bouncycastle.crypto.Digest;

import org.bouncycastle.crypto.digests.SM3Digest;

import org.bouncycastle.crypto.macs.HMac;

import org.bouncycastle.crypto.params.KeyParameter;

public class SM3KDFExample {

public static void main(String[] args) {

String inputKey = "input key material";

byte[] salt = "salt".getBytes();

byte[] info = "context info".getBytes();

int length = 32;

byte[] derivedKey = hkdfSM3(salt, inputKey.getBytes(), info, length);

System.out.println("Derived Key: " + bytesToHex(derivedKey));

}

public static byte[] hkdfSM3(byte[] salt, byte[] ikm, byte[] info, int length) {

try {

// 提取阶段

HMac mac = new HMac(new SM3Digest());

mac.init(new KeyParameter(salt));

mac.update(ikm, 0, ikm.length);

byte[] prk = new byte[mac.getMacSize()];

mac.doFinal(prk, 0);

// 扩展阶段

mac.init(new KeyParameter(prk));

byte[] t = new byte[0];

byte[] output = new byte[0];

int iterations = (int) Math.ceil((double) length / mac.getMacSize());

for(int i = 1; i <= iterations; i++) {

mac.update(t, 0, t.length);

mac.update(info, 0, info.length);

mac.update((byte) i);

t = new byte[mac.getMacSize()];

mac.doFinal(t, 0);

output = concatenate(output, t);

}

byte[] result = new byte[length];

System.arraycopy(output, 0, result, 0, length);

return result;

} catch(Exception e) {

throw new RuntimeException(e);

}

}

private static byte[] concatenate(byte[] a, byte[] b) {

byte[] result = new byte[a.length + b.length];

System.arraycopy(a, 0, result, 0, a.length);

System.arraycopy(b, 0, result, a.length, b.length);

return result;

}

private static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for(byte b : bytes){

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

该示例展示了如何使用SM3哈希函数实现中国国家标准的KDF算法。

选择合适的KDF算法

在选择KDF算法时,应根据具体的应用场景、安全需求和性能要求来决定。以下是一些选择建议:

- 高安全性应用:推荐使用Argon2,因其获奖的密码学竞赛历史和强大的抗攻击能力。

- 资源受限环境:PBKDF2是一个不错的选择,因其实现简单且资源消耗较低。

- 需要防止并行化攻击:Scrypt通过内存困难设计,提升了对抗GPU和ASIC攻击的能力。

- 高熵输入密钥导出:HKDF适用于从高熵输入(如Diffie-Hellman共享密钥)派生出新的密钥。

- 符合中国国家标准:基于SM3的KDF是符合国内安全标准的选择。

此外,合理设置KDF的参数,如迭代次数、内存使用量和并行度,可以进一步增强其安全性。务必为每个密码生成唯一且足够长度的盐值,以防止彩虹表攻击。

实施KDF算法的注意事项

-

选择适当的KDF算法:根据应用需求和安全要求权衡不同KDF的优劣,选择最合适的算法。

-

参数配置:合理设置KDF算法的参数(如迭代次数、内存使用量),以确保在提升安全性的同时不造成过大的性能开销。

-

使用安全的盐值:确保每个密码使用独特且随机生成的盐值,以增强抵抗预计算攻击的能力。

-

依赖可信的加密库:使用经过广泛审计和验证的加密库,减少实现中的潜在漏洞。

-

定期评估和更新:随着计算能力的发展,定期评估KDF算法的安全性,必要时更新至更强大的算法。

总结

密钥派生函数(KDF)在现代密码学和信息安全中占据着重要地位。选择合适的KDF算法不仅能够提升系统的安全性,还能有效防御各种密码学攻击。PBKDF2、Bcrypt、Scrypt、Argon2和HKDF各有其独特的优势和适用场景,开发人员应根据具体需求和安全标准,合理选择和实施KDF算法。同时,遵循最佳实践,如使用安全的盐值、合理配置参数和依赖可信的加密库,可以进一步增强系统的整体安全性。

参考资料

Last updated January 11, 2025