揭秘IPv6安全配置:告别“裸奔”,打造坚不可摧的网络堡垒

全面指南助您在本机安全部署IPv6,有效抵御潜在威胁,保障网络通信隐私与稳定。

核心要点速览

- 优先启用隐私扩展与临时地址:通过随机生成IPv6地址,有效防止设备在互联网上的持久跟踪,大幅提升个人隐私保护。

- 严格配置IPv6防火墙与访问控制:针对IPv6流量制定精细化的入站/出站规则,限制非必要端口与服务,是防御恶意访问和扫描的关键。

- 强化邻居发现协议(NDP)安全:部署如安全邻居发现协议(SEND)等机制,结合CGA类型的IPv6地址,有效防范链路层的欺骗与中间人攻击。

随着互联网的持续演进,IPv6(Internet Protocol Version 6)作为下一代互联网协议,正逐步取代IPv4,成为网络通信的主流。它不仅解决了IPv4地址枯竭的问题,提供了近乎无限的地址空间,还在设计之初融入了更多安全特性。然而,巨大的地址空间和新的协议机制也带来了独特的安全挑战。为了确保您的本机IPv6地址配置既能满足网络连接需求,又能有效抵御潜在的网络威胁,本指南将为您提供一个全面、详细且实用的安全设置方案。

深入理解IPv6地址类型与配置机制

在安全设置IPv6地址之前,了解其不同类型及其工作原理至关重要。这有助于您根据实际需求选择最合适的配置方式并实施相应的安全措施。

IPv6地址的多元面貌

IPv6地址主要分为以下几种类型,每种都有其特定的用途和安全考量:

- 全球单播地址 (Global Unicast Address, GUA):类似于IPv4中的公网IP地址,具有全球唯一性,可以直接在互联网上路由和访问。对于需要直接对外提供服务的设备(如服务器),通常会配置GUA。

- 链路本地地址 (Link-Local Address):这类地址以

fe80::开头,仅用于同一物理链路(如局域网)内的设备之间进行通信,无需路由器转发。它们是自动生成的,不能路由到互联网。 - 唯一本地地址 (Unique Local Address, ULA):以

fc00::/7或fd00::/8开头,类似于IPv4的私有地址,用于局域网内部通信,但不能直接在互联网上路由。ULA有助于为内部网络提供隔离,增强安全性。 - 临时地址 (Temporary Address):这是一类基于隐私扩展(Privacy Extensions)随机生成的IPv6地址。它们的主要目的是增强用户隐私,防止设备因固定接口标识符(例如基于MAC地址生成)而被长期跟踪。

IPv6地址的配置之道

IPv6地址的配置方式多样,根据您的网络环境和管理需求,可以选择不同的方法:

- 无状态地址自动配置 (Stateless Address Autoconfiguration, SLAAC):

SLAAC允许主机根据路由器通告的前缀(Router Advertisement, RA)自动生成一个全球唯一的IPv6地址,无需DHCP服务器的介入。这种方式简单、高效,并且可以结合隐私扩展来生成临时地址,从而增强隐私保护。SLAAC的地址生成方式旨在防止跨网络跟踪设备,同时在网络未发生改变时保持地址不变,从而保护用户隐私和网络堆栈的稳定性。苹果操作系统普遍支持SLAAC。

无状态地址自动配置(SLAAC)示意图

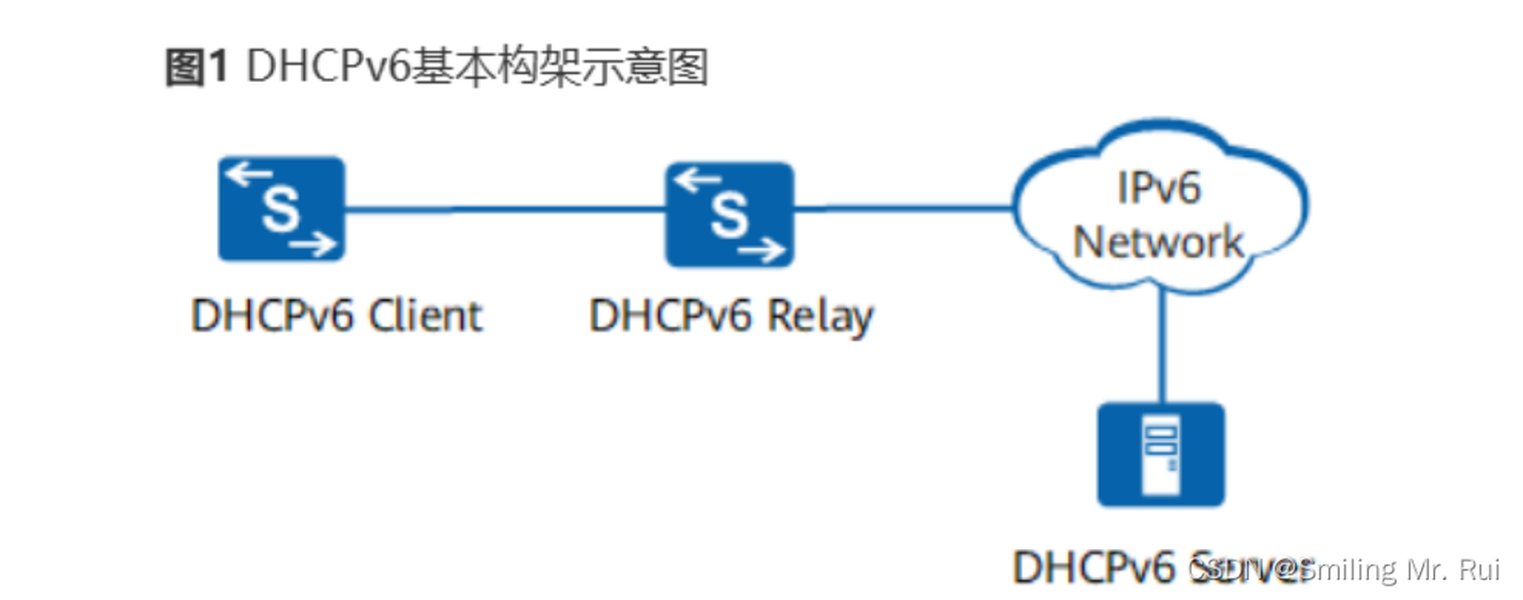

- 有状态DHCPv6:

有状态DHCPv6类似于IPv4中的DHCP,由DHCPv6服务器集中分配IPv6地址、子网前缀长度、默认网关和DNS服务器地址等网络配置参数。这种方式提供了更精细的地址管理和控制,常用于企业网络或对地址分配有严格要求的场景。

DHCPv6工作流程图

- 无状态DHCPv6:

无状态DHCPv6结合了SLAAC的优点。主机通过SLAAC获取IPv6地址,而DHCPv6服务器则只负责下发其他的网络配置信息,例如DNS服务器地址、SIP服务器地址等。这种方式兼顾了SLAAC的简便性和DHCPv6的信息下发能力。

- 手动配置(静态配置):

对于服务器、路由器、防火墙等关键网络基础设施,通常会采用手动配置的方式来分配IPv6地址。这种方式允许管理员精确控制IP地址、子网前缀和默认网关,确保地址的固定性,避免频繁变动。

IPv6安全配置的实战策略

IPv6的巨大地址空间虽然使得传统意义上的暴力扫描变得困难,但这并不意味着网络更安全。相反,攻击者可能会利用地址特征或通过种子生成机制来缩小扫描空间。因此,实施一系列安全策略至关重要。

启用隐私扩展与临时地址:告别跟踪风险

这是增强本机IPv6隐私保护的首要措施。通过启用隐私扩展,操作系统将生成临时的、随机的IPv6地址用于出站连接,而不是使用基于MAC地址或其他固定标识符生成的地址。这大大降低了设备在网络上被长期跟踪的风险。

- Windows系统:通常默认启用。您可以通过注册表或

netsh命令进行确认或手动设置。 - Linux系统:通过修改

sysctl.conf文件,设置net.ipv6.conf.all.use_tempaddr=2来启用。 - macOS系统:通常默认启用SLAAC时会生成隐私地址。

构建坚固的IPv6防火墙与访问控制

即使每个设备都拥有公网IPv6地址,也应配置严格的防火墙规则和访问控制列表(ACL)策略,限制来自外部的访问,并且只允许必要的服务通过。

- 制定精细化的规则:只允许Web(HTTP/HTTPS)、Email(SMTP/POP3/IMAP)和DNS等必要服务的IPv6流量通过。对于其他端口或服务,应默认拒绝。

- 过滤隧道代理连接:禁用或过滤6to4、ISATAP、Teredo等IPv6过渡技术,避免它们绕过现有防火墙规则,引入额外的安全风险。

- 区分入站与出站流量:针对入站和出站IPv6流量分别制定细致的过滤规则,防止数据泄露或恶意连接。

- 家庭网络ACL策略:即使是家庭网络,当内部设备具有公网IPv6地址时,也应在路由器层面配置ACL策略,严格限制外部对内部设备的直接访问。

强化邻居发现协议(NDP)安全

NDP是IPv6的基础协议,用于地址解析、邻居可达性检测等。然而,NDP本身可能面临伪造报文等攻击,例如邻居欺骗或路由通告欺骗。

- 启用安全邻居发现协议 (SEND):SEND是NDP的一个安全扩展,通过密码学方式(如使用密码生成地址CGA)来保护NDP消息,验证消息来源的真实性,从而有效防范地址欺骗和中间人攻击。对于支持SEND的设备,强烈建议启用此功能。

- 配置CGA类型的IPv6地址:为了实现SEND功能,需要在接口上配置CGA(Cryptographically Generated Address)类型的IPv6地址。CGA通过将公钥绑定到地址中来提供加密保护。

基于IPv6的网络内生安全技术框架

禁用不必要的IPv6服务与功能

减少攻击面是网络安全的基本原则。如果您的网络环境或设备不需要某些IPv6功能或服务,应考虑禁用它们。

- 例如,如果主要通过SLAAC获取地址,且不需要DHCPv6提供的额外信息,可以考虑禁用DHCPv6客户端。

- 在Windows Server等操作系统中,可以通过注册表项配置来禁用所有非隧道接口和IPv6隧道接口上的IPv6功能,或调整IPv6的优先级,以避免不必要的风险。

持续监控与审计

部署IPv6后,持续监控网络流量和日志是发现异常活动的关键。及时识别异常的IPv6流量、地址扫描尝试或潜在的攻击行为,并配合入侵检测/防御系统(IDS/IPS)进行多层防护。

操作系统层面的IPv6安全实践

不同的操作系统在IPv6的配置和安全实践上会有所差异,但核心原则是相通的。

Windows系统的IPv6安全配置

- 启用或禁用IPv6协议栈:

打开“网络和Internet设置” -> “网络和共享中心” -> “更改适配器设置” -> 右键点击您的网络连接(如WLAN或以太网)-> “属性” -> 找到并勾选/取消勾选“Internet Protocol Version 6 (TCP/IPv6)”。

- 配置隐私扩展:

Windows通常默认启用。可以通过

netsh interface ipv6 set privacy state=enabled命令检查或设置。 - Windows防火墙设置:

通过“Windows Defender 防火墙带高级安全”配置入站和出站规则,严格限制IPv6流量。例如,只允许必要的端口(如HTTP 80、HTTPS 443)对外开放。

- 高级配置与优先级调整:

对于高级用户,可以通过修改注册表项来调整IPv6的优先级,或禁用特定的IPv6隧道接口(如6to4、ISATAP、Teredo),以避免潜在的安全漏洞。

Linux系统的IPv6安全配置

- 启用隐私扩展:

编辑

/etc/sysctl.conf文件,添加或修改以下行:net.ipv6.conf.all.use_tempaddr = 2 net.ipv6.conf.default.use_tempaddr = 2然后执行

sudo sysctl -p使配置生效。 - IPv6防火墙(ip6tables/nftables):

使用

ip6tables或nftables工具配置IPv6防火墙规则。这与IPv4的iptables类似,但针对IPv6协议。例如:# 允许Loopback接口 ip6tables -A INPUT -i lo -j ACCEPT # 允许已建立的连接 ip6tables -A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT # 允许SSH (如果需要) ip6tables -A INPUT -p tcp --dport 22 -j ACCEPT # 拒绝其他所有入站流量 ip6tables -P INPUT DROP请根据您的实际需求调整规则。

- 禁用不必要的IPv6服务:

检查并禁用系统中不必要的IPv6守护进程或服务,例如IPv6 DHCP客户端(如果使用SLAAC)。

路由器与网络设备层面的IPv6安全策略

家庭或企业网络中的路由器是IPv6安全防护的关键点。正确配置路由器可以有效阻止外部威胁进入您的局域网。

- 路由器IPv6防火墙配置:在路由器管理界面,找到IPv6防火墙或ACL设置,配置规则以过滤不安全的IPv6流量。例如,设置“入站规则”为“拒绝所有”并只例外允许您需要对外开放的服务端口。

- 关闭IPv6隧道协议:如果您的网络环境已经原生支持IPv6,应在路由器上禁用6to4、Teredo等IPv6隧道协议,以避免它们创建的“隧道”绕过主防火墙,增加攻击面。

- RA防护机制:路由器通告(Router Advertisement, RA)是SLAAC的基础。启用RA防护机制可以防止恶意路由器通告攻击(如虚假路由通告,导致流量被劫持)。

- 定期更新路由器固件:路由器固件的漏洞是常见的攻击入口。定期检查并更新路由器固件,可以修补已知安全漏洞,提升设备的整体安全性。

- DHCPv6服务器安全:如果您的路由器充当DHCPv6服务器,请确保其安全配置,避免恶意租用或地址欺骗。限制其分配地址的范围,并仅为授权设备分配地址。

IPv6安全挑战与应对能力评估

IPv6的普及带来了新的安全挑战,但也推动了安全技术的发展。了解这些挑战并评估您的应对能力,有助于构建更完善的防御体系。

IPv6安全应对能力雷达图:评估您的防御态势

上方的雷达图直观地展示了IPv6安全配置在几个关键维度上的应对能力。每个维度代表一个重要的安全考量:

- 隐私保护:衡量通过隐私扩展和临时地址来防止设备跟踪的能力。高分表示隐私保护到位。

- 防火墙强度:评估防火墙规则的精细度和过滤效果,以限制非必要服务的暴露。高分意味着防火墙配置严密。

- 链路层安全(NDP):反映是否采用了如SEND等协议来保护邻居发现过程,防御欺骗攻击。高分表示链路层安全有保障。

- 攻击面最小化:衡量是否禁用了不必要的IPv6功能和隧道协议,减少了潜在的攻击入口。高分表示攻击面控制良好。

- 地址管理规范性:评估地址分配(SLAAC/DHCPv6/静态)的规范性和安全性,避免地址泄露。高分表示地址管理得当。

- 持续监控与响应:衡量对IPv6流量和日志的监控能力,以及对安全事件的响应速度。高分表示具备良好的安全运营能力。

通过这张图,您可以快速评估当前IPv6安全配置的优势和劣势,从而有针对性地加强薄弱环节,提升整体网络安全防护水平。例如,如果“隐私保护”得分较低,则应优先考虑启用隐私扩展;如果“防火墙强度”不足,则需细化防火墙规则。

IPv6安全配置核心要素概览

为了更好地理解IPv6安全配置的各个方面,以下思维导图将核心要素及其相互关系可视化,帮助您建立全面的安全防护体系。

防止跟踪"] id4["避免基于MAC地址的接口ID"] id5["DHCPv6 (有状态/无状态)"] id6["保护DHCPv6服务器

防范恶意租用"] id7["合理规划ULA和GUA使用"] id8["手动静态配置

适用于关键设备"] id9["防火墙与访问控制"] id10["制定严格的IPv6防火墙规则"] id11["过滤非必要端口/服务"] id12["区分入站与出站流量"] id13["禁用不必要的IPv6隧道技术

(如6to4, Teredo)"] id14["家庭网络ACL策略

限制外部访问"] id15["协议安全增强"] id16["强化邻居发现协议 (NDP) 安全"] id17["启用安全邻居发现 (SEND)"] id18["配置CGA类型IPv6地址"] id19["RA防护机制

防范恶意路由器通告"] id20["操作系统层面实践"] id21["Windows系统配置"] id22["设置IPv6优先级"] id23["Windows Defender防火墙"] id24["Linux系统配置"] id25["sysctl.conf隐私设置"] id26["ip6tables/nftables规则"] id27["持续监控与管理"] id28["定期检查网络流量与日志"] id29["部署IPv6安全产品 (IDS/IPS)"] id30["定期更新系统和路由器固件"] id31["不要假设IPv4策略适用于IPv6"]

IPv6安全配置核心要素思维导图

验证IPv6配置的安全性与连通性

完成IPv6的配置后,务必进行详细的测试和验证,以确保其不仅正常工作,而且是安全的。

- 在线IPv6测试工具:访问如https://ipv6-test.com等网站,检查您的网络是否成功连接到IPv6,以及是否存在DNS泄露或其他潜在问题。如果“IPv6 connectivity”项显示“Supported”,则表示IPv6已成功连通。

- 命令行工具验证:

- 在Windows上使用

ipconfig查看IPv6地址,使用ping -6 ipv6.google.com测试连通性。 - 在Linux或macOS上使用

ip -6 addr show查看地址,使用ping6 ipv6.google.com测试连通性。

- 在Windows上使用

- 安全漏洞扫描:可以尝试使用专业的网络安全扫描工具,对本机的IPv6地址进行扫描,模拟攻击,以验证防火墙规则是否有效,是否存在未关闭的服务端口或配置漏洞。

- 隐私扩展验证:多次刷新您的IPv6地址,观察是否生成了临时地址,以确认隐私扩展功能正常工作。

视频解析:深入了解IPv6网络安全

为了更直观地理解IPv6的配置和安全问题,这里为您精选了一个相关的YouTube视频。这个视频深入探讨了家庭网络中IPv6的安全性问题,以及如何通过配置防火墙来保护您的设备免受公网暴露的风险。

视频:【拒绝裸奔】如何保证家庭网络安全?快来看看你是否暴露在公网!

这个视频详细讲解了IPv6环境下家庭网络可能面临的“裸奔”风险,即内部设备直接暴露在公网。它提供了实用的OpenWrt防火墙配置建议,展示了如何通过设置ACL策略来限制来自外部的访问,保护您的NAS、家庭影音服务器等内网设备。这对于理解IPv6带来的“设备直接暴露”问题以及如何利用防火墙进行有效防御非常有帮助。

IPv6安全配置考量因素速查表

以下表格汇总了IPv6安全配置中的关键考量因素及其重要性,帮助您在配置过程中进行快速参考和决策。

| 安全考量 | 描述 | 重要性 | 推荐操作 |

|---|---|---|---|

| 隐私保护 | 防止设备因固定标识符被跟踪 | 高 | 启用隐私扩展与临时地址 |

| 防火墙规则 | 过滤不必要的入站/出站IPv6流量 | 极高 | 制定精细化ACL,限制服务端口 |

| NDP安全 | 防范邻居发现协议欺骗攻击 | 高 | 启用SEND,配置CGA地址 |

| 攻击面最小化 | 禁用不必要的IPv6功能和隧道 | 中高 | 关闭6to4、Teredo,禁用未使用服务 |

| 地址管理 | 规范地址分配,避免信息泄露 | 中高 | 根据需求选择SLAAC/DHCPv6/静态,避免自定义编码 |

| 共存环境 | IPv4与IPv6双栈环境下的安全策略 | 高 | 重新评估IPv6安全策略,而非直接套用IPv4 |

| 固件与补丁 | 及时更新系统和网络设备固件 | 高 | 关注厂商安全公告,定期打补丁 |

| 监控与审计 | 及时发现并响应异常IPv6流量 | 高 | 部署监控工具,定期审计日志 |

常见问题解答 (FAQ)

结论

安全设置本机IPv6地址是一个多维度且持续性的任务,它不仅仅是正确配置一个IP地址那么简单。它要求我们全面考虑地址类型选择、配置方式、防火墙规则制定、协议安全增强、操作系统层面的实践,以及长期的监控和管理。IPv6的巨大地址空间和新协议机制,虽然解决了IPv4的诸多限制,但也引入了新的安全考量。通过启用隐私扩展、部署严格的防火墙规则、强化邻居发现协议安全,并持续监控网络活动,您可以有效地降低潜在风险,为您的本机打造一个稳定、安全且隐私得到保障的IPv6网络环境。记住,网络安全是一个动态过程,定期更新系统和设备、关注最新的安全威胁信息,是确保长期安全的基石。

推荐阅读

- 深入了解IPv6防火墙的细致规则和部署策略。

- 探索SEND等IPv6链路层安全协议如何保护您的网络。

- 获取针对家庭用户的IPv6安全配置和路由器策略。

- 学习IPv6隐私扩展如何工作以及如何在您的设备上启用。