Desentrañando Wireshark en Kali Linux: Su Guía Definitiva para el Análisis de Redes

Domine la captura y el análisis de paquetes en la plataforma líder de ciberseguridad.

Wireshark es una herramienta de análisis de protocolos de red de código abierto, indispensable en el arsenal de cualquier profesional de la ciberseguridad o administrador de sistemas, especialmente cuando se trabaja con Kali Linux. Esta distribución, enfocada en pruebas de penetración y auditoría de seguridad, integra Wireshark de manera nativa, permitiendo una inspección profunda del tráfico de red para diagnosticar problemas, detectar actividades sospechosas y comprender el comportamiento de las comunicaciones.

Puntos Clave de Wireshark en Kali Linux

- Captura y Análisis Detallado: Wireshark permite capturar tráfico de red en tiempo real y examinarlo a nivel de paquete, ofreciendo una visión granular de los protocolos y datos transmitidos.

- Integración y Potencia en Kali: Siendo una herramienta fundamental en Kali Linux, facilita pruebas de seguridad, análisis forense y depuración de protocolos directamente desde la plataforma de pentesting.

- Flexibilidad y Personalización: Ofrece potentes filtros de captura y visualización, soporte para cientos de protocolos y la capacidad de guardar y exportar sesiones para análisis posterior o colaborativo.

¿Qué es Wireshark y su Rol en Kali Linux?

Wireshark, conocido anteriormente como Ethereal, es el analizador de protocolos de red más utilizado del mundo. Permite "ver" lo que sucede en su red a un nivel microscópico. En el contexto de Kali Linux, una distribución diseñada específicamente para pruebas de penetración y auditorías de seguridad, Wireshark se convierte en una herramienta esencial. Los profesionales de la ciberseguridad lo utilizan para:

- Diagnosticar problemas de red (como latencia, pérdida de paquetes).

- Detectar intentos de intrusión o actividad maliciosa.

- Analizar el comportamiento de aplicaciones y servicios de red.

- Depurar implementaciones de protocolos de red.

- Realizar análisis forense de red después de un incidente de seguridad.

- Aprender el funcionamiento interno de los protocolos de red.

Su capacidad para decodificar cientos de protocolos, desde los más comunes como TCP, UDP, IP, HTTP, DNS, hasta protocolos más específicos, lo hace increíblemente versátil.

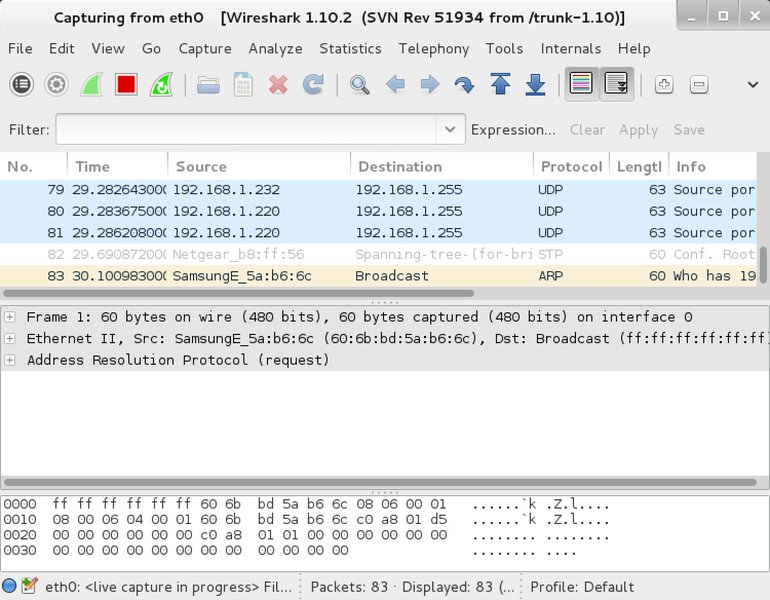

Interfaz principal de Wireshark mostrando la captura de paquetes.

Instalación y Configuración de Wireshark en Kali Linux

Verificando la Preinstalación

En la mayoría de las imágenes completas de Kali Linux, Wireshark viene preinstalado. Puede verificar su existencia buscándolo en el menú de aplicaciones o intentando ejecutar wireshark desde la terminal.

Pasos para la Instalación Manual

Si Wireshark no está instalado o desea asegurarse de tener la última versión disponible en los repositorios de Kali, siga estos pasos:

1. Actualizar Repositorios de Paquetes

Es una buena práctica actualizar las listas de paquetes de su sistema antes de instalar nuevo software. Abra una terminal (Ctrl + Alt + T) y ejecute:

sudo apt updateOpcionalmente, puede actualizar también los paquetes instalados:

sudo apt upgrade2. Instalar Wireshark

Una vez actualizados los repositorios, instale Wireshark con el siguiente comando:

sudo apt install wiresharkDurante el proceso de instalación, es posible que se le pregunte si desea permitir que usuarios no root puedan capturar paquetes. Se recomienda seleccionar "Sí" para facilitar su uso sin necesidad de privilegios de superusuario para la interfaz gráfica, aunque se requerirán configuraciones adicionales.

Configuración para Captura sin Privilegios Root

Por razones de seguridad, es preferible no ejecutar la interfaz gráfica de Wireshark como root. Para permitir que su usuario normal capture paquetes, debe agregarlo al grupo wireshark:

1. Añadir Usuario al Grupo Wireshark

sudo usermod -aG wireshark $USER(Reemplace $USER con su nombre de usuario si es necesario, aunque $USER generalmente se expande al usuario actual).

2. Reconfigurar Permisos de Captura (si no se hizo durante la instalación)

Si durante la instalación no habilitó la captura para no superusuarios o necesita cambiarlo, puede ejecutar:

sudo dpkg-reconfigure wireshark-commonEn el diálogo que aparece, seleccione "Sí" para permitir que los no superusuarios capturen paquetes.

3. Aplicar Cambios

Después de agregar su usuario al grupo wireshark, deberá cerrar sesión y volver a iniciarla, o reiniciar el sistema, para que los cambios en la membresía del grupo surtan efecto.

Primeros Pasos con Wireshark: Captura y Análisis Básico

Iniciando Wireshark

Puede iniciar Wireshark de dos maneras:

- Desde el menú de aplicaciones: Busque "Wireshark" en el menú de Kali Linux.

- Desde la terminal: Simplemente escriba

wiresharky presione Enter.

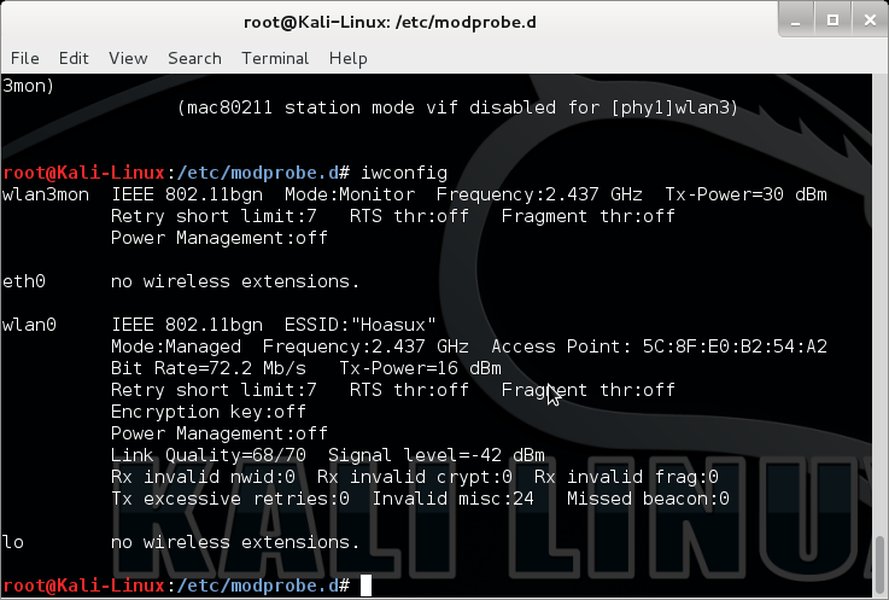

Seleccionando la Interfaz de Red

Al abrir Wireshark, verá una lista de las interfaces de red disponibles en su sistema (por ejemplo, eth0 para conexiones cableadas, wlan0 para Wi-Fi, any para capturar en todas las interfaces, o interfaces virtuales si está usando VMs). Seleccione la interfaz a través de la cual desea capturar tráfico. Verá gráficos de actividad de red en tiempo real junto a cada interfaz para ayudarle a identificar la correcta.

Pantalla de bienvenida de Wireshark mostrando las interfaces de red disponibles.

Comenzando la Captura

Una vez seleccionada la interfaz, puede iniciar la captura haciendo clic en el icono de aleta de tiburón azul (Start capturing packets) o seleccionando "Capture" > "Start" en el menú.

La Interfaz de Captura de Wireshark

La ventana principal de Wireshark se divide típicamente en tres paneles principales:

- Lista de Paquetes (Packet List): Muestra un resumen de cada paquete capturado, con columnas como número de paquete, tiempo, origen, destino, protocolo e información relevante.

- Detalles del Paquete (Packet Details): Presenta una vista desglosada y jerárquica del paquete seleccionado en la lista, mostrando las diferentes capas de protocolos (Ethernet, IP, TCP, HTTP, etc.).

- Bytes del Paquete (Packet Bytes): Muestra el contenido del paquete seleccionado en formato hexadecimal y ASCII.

Deteniendo la Captura

Para detener la captura, haga clic en el icono cuadrado rojo (Stop capturing packets) en la barra de herramientas.

Guardando y Abriendo Capturas

Puede guardar sus sesiones de captura para análisis posterior. Wireshark utiliza principalmente los formatos .pcapng (predeterminado y más moderno, con más metadatos) y .pcap (más antiguo y ampliamente compatible).

- Guardar: File > Save As...

- Abrir: File > Open...

Potenciando el Análisis con Filtros

La verdadera potencia de Wireshark reside en su capacidad para filtrar el tráfico. Con redes ocupadas generando miles de paquetes por segundo, los filtros son esenciales para aislar la información relevante.

Filtros de Captura (Capture Filters)

Los filtros de captura se aplican antes de que comience la captura y determinan qué paquetes se guardarán. Utilizan la sintaxis de libpcap (la misma que tcpdump). Especificarlos puede reducir significativamente el tamaño del archivo de captura y la carga en el sistema. Se ingresan en el campo "Capture filter for..." en la pantalla de inicio o en las opciones de captura.

Ejemplos:

host 192.168.1.100: Captura solo tráfico hacia o desde la IP 192.168.1.100.port 80: Captura solo tráfico en el puerto 80 (HTTP).tcp port 443: Captura solo tráfico TCP en el puerto 443 (HTTPS).net 192.168.0.0/16: Captura tráfico hacia o desde la red 192.168.0.0/16.

Filtros de Visualización (Display Filters)

Los filtros de visualización se aplican después de que los paquetes han sido capturados (o al abrir un archivo de captura). Permiten ocultar paquetes irrelevantes de la vista sin eliminarlos del archivo. Se ingresan en la barra de filtro verde en la parte superior de la ventana principal. Wireshark tiene su propia sintaxis para estos filtros, que es muy rica y específica para protocolos.

Ejemplos:

ip.addr == 192.168.1.100: Muestra paquetes donde la IP origen o destino es 192.168.1.100.tcp.port == 80: Muestra paquetes TCP cuyo puerto origen o destino es 80.http.request: Muestra solo solicitudes HTTP.dns: Muestra todo el tráfico DNS.!(arp or icmp or dns): Muestra todo excepto ARP, ICMP o DNS.

Wireshark ayuda con la sintaxis del filtro de visualización: se vuelve verde si es válida y rojo si es incorrecta. También ofrece autocompletado.

Tabla de Filtros Comunes de Visualización

Aquí tiene una tabla con algunos filtros de visualización útiles en Wireshark:

| Propósito del Filtro | Sintaxis del Filtro de Visualización | Descripción |

|---|---|---|

| Tráfico HTTP | http |

Muestra todo el tráfico HTTP. |

| Solicitudes HTTP GET | http.request.method == "GET" |

Muestra solo las solicitudes HTTP GET. |

| Tráfico DNS | dns |

Muestra todo el tráfico DNS. |

| Consultas DNS para un dominio | dns.qry.name == "example.com" |

Muestra consultas DNS para "example.com". |

| Tráfico TCP | tcp |

Muestra todo el tráfico TCP. |

| Paquetes TCP SYN | tcp.flags.syn == 1 && tcp.flags.ack == 0 |

Muestra los paquetes de inicio de conexión TCP (SYN). |

| Tráfico UDP | udp |

Muestra todo el tráfico UDP. |

| Tráfico desde una IP específica | ip.src == 10.0.0.5 |

Muestra paquetes originados desde 10.0.0.5. |

| Tráfico hacia una IP específica | ip.dst == 10.0.0.5 |

Muestra paquetes destinados a 10.0.0.5. |

| Tráfico que contiene una cadena | frame contains "contraseña" |

Muestra paquetes que contienen la cadena "contraseña" (¡cuidado con la sensibilidad!). |

Visualización de Capacidades de Wireshark

Para entender mejor las fortalezas de Wireshark en el contexto de Kali Linux, el siguiente gráfico de radar ilustra varios atributos clave. Estos valores son cualitativos y reflejan la percepción general de la herramienta dentro de la comunidad de ciberseguridad.

Este gráfico destaca la robusta integración de Wireshark en Kali, su potente capacidad de análisis y filtrado, y el amplio soporte de protocolos. Aunque el uso básico es accesible, dominar sus funciones avanzadas implica una curva de aprendizaje moderada.

Herramientas Relacionadas en el Ecosistema Wireshark

El proyecto Wireshark no se limita solo a la interfaz gráfica. Incluye varias utilidades de línea de comandos que son especialmente útiles en Kali Linux para scripting, automatización o entornos sin GUI:

- TShark: Es la versión de línea de comandos de Wireshark. Puede capturar y analizar tráfico, aplicar filtros de captura y visualización, y es ideal para tareas automatizadas. Generalmente se instala junto con Wireshark. Ejemplo:

tshark -i eth0 -f "tcp port 80" -Y "http.request" -c 10. - Dumpcap: Es una herramienta de captura de paquetes más ligera que TShark. Su principal función es capturar tráfico y guardarlo en un archivo, sin realizar análisis en tiempo real. Es muy eficiente para capturas de larga duración o en sistemas con recursos limitados.

- Editcap: Permite editar y/o convertir archivos de captura entre diferentes formatos.

- Mergecap: Combina múltiples archivos de captura en uno solo.

- Rawshark: Útil para depurar formatos de archivo de captura o para procesar datos de paquetes sin procesar.

- Libwireshark y Wiretap: Son bibliotecas que permiten a otras aplicaciones utilizar la capacidad de disección de protocolos y lectura/escritura de archivos de Wireshark.

Además, en Kali Linux, a menudo se usa tcpdump como una alternativa ligera para la captura de paquetes, cuyos archivos .pcap pueden luego ser analizados en Wireshark.

Estructura Conceptual de Wireshark en Kali Linux

Para una mejor comprensión de cómo se organiza el conocimiento y uso de Wireshark dentro del entorno de Kali Linux, el siguiente mapa mental resume los aspectos cruciales:

(sudo apt update)"] id2c["Comando de Instalación

(sudo apt install wireshark)"] id3["Configuración"] id3a["Permisos No-Root"] id3b["Añadir Usuario al Grupo 'wireshark'

(sudo usermod -aG wireshark $USER)"] id3c["Reconfigurar wireshark-common

(sudo dpkg-reconfigure wireshark-common)"] id3d["Selección de Interfaz de Red"] id4["Uso Básico"] id4a["Iniciar Wireshark (GUI/Terminal)"] id4b["Seleccionar Interfaz"] id4c["Iniciar/Detener Captura"] id4d["Guardar/Abrir Archivos (.pcapng, .pcap)"] id4e["Paneles de Interfaz

(Lista, Detalles, Bytes)"] id5["Funcionalidades Clave"] id5a["Análisis de Protocolos"] id5b["Filtros de Captura (Sintaxis libpcap)"] id5c["Filtros de Visualización (Sintaxis Wireshark)"] id5d["Estadísticas de Red"] id5e["Seguimiento de Flujos (TCP/UDP/HTTP)"] id6["Herramientas Relacionadas"] id6a["TShark (CLI)"] id6b["Dumpcap"] id6c["Editcap / Mergecap"] id6d["Tcpdump"] id7["Casos de Uso en Kali"] id7a["Análisis de Malware"] id7b["Detección de Intrusiones"] id7c["Auditoría de Seguridad de Red"] id7d["Resolución de Problemas de Red"] id7e["Pentesting (Ej: Análisis de tráfico de Nmap/Metasploit)"]

Este mapa mental ilustra las interconexiones entre los diferentes componentes del aprendizaje y uso de Wireshark, desde la instalación básica hasta sus aplicaciones avanzadas en el campo de la seguridad informática con Kali Linux.

Tutorial en Video: Dominando Wireshark

Para complementar la información textual, este video ofrece una guía visual y práctica sobre cómo usar Wireshark, cubriendo desde los conceptos básicos hasta técnicas de análisis más avanzadas. Aunque el título puede mencionar "Beginners 2022", los principios fundamentales y el uso de la herramienta siguen siendo altamente relevantes. El video puede ayudar a consolidar su comprensión de la interfaz, la captura de paquetes y el uso de filtros.

Este tutorial es una excelente manera de ver Wireshark en acción, mostrando cómo navegar por los paquetes capturados, aplicar filtros para aislar tráfico específico y utilizar algunas de las características de análisis que ofrece la herramienta. Es particularmente útil para aquellos que prefieren un aprendizaje visual y demostraciones prácticas.

Consejos y Buenas Prácticas

- Ejecutar como no-root: Siempre que sea posible, evite ejecutar la interfaz gráfica de Wireshark con privilegios de root por seguridad. Configure su sistema como se describió anteriormente.

- Captura en entornos virtuales: Si utiliza Kali Linux en una máquina virtual (como VirtualBox o VMware), asegúrese de que la configuración de red del adaptador de la VM esté en modo "puente" (bridged) para capturar tráfico de otros dispositivos en su red física, o en modo "promiscuo" dentro de la configuración de la interfaz de red de la VM si necesita capturar todo el tráfico que llega a la interfaz de la VM.

- Filtros de captura restrictivos: En redes con mucho tráfico, use filtros de captura para limitar la cantidad de datos guardados. Esto ahorra espacio en disco y hace que el análisis sea más manejable.

- Conozca sus protocolos: Cuanto mejor entienda los protocolos de red que está analizando (TCP/IP, HTTP, DNS, etc.), más efectivo será su análisis con Wireshark.

- Privacidad y legalidad: Solo capture tráfico en redes para las que tenga permiso explícito. La captura de tráfico en redes ajenas puede ser ilegal y una violación de la privacidad.

- Actualizaciones: Mantenga Wireshark y Kali Linux actualizados. Las nuevas versiones de Wireshark a menudo incluyen soporte para nuevos protocolos, características mejoradas y correcciones de seguridad. La fecha de corte de conocimiento para esta respuesta es 18 de mayo de 2025.

Preguntas Frecuentes (FAQ)

Consultas Recomendadas para Profundizar

- ¿Cómo usar filtros avanzados en Wireshark para análisis forense de red?

- ¿Pasos para descifrar tráfico TLS en Wireshark usando un archivo de log de claves?

- ¿Comparativa entre Wireshark y tcpdump para captura de paquetes en Kali Linux?

- ¿Cómo analizar el tráfico de dispositivos IoT en mi red usando Wireshark en Kali Linux?

Referencias

Last updated May 18, 2025